Kambriyen kriptografik kanıtı patladı Düzinelerce sıfır bilgi ispat sistemi nasıl seçilir?

(Resim: tuchong.com) Not: Makale ilk olarak nakamoto.com'da yayınlanmıştır. İçerik, kriptografi geçmişi olan kişiler için daha uygundur. Aşağıdaki çeviridir:

1. Giriş

3,5 milyar yıl önce, dünyadaki yaşam hala ilkel tek hücreli organizmalardı. Daha sonra Kambriyen Yaşam Patlaması olarak bilinen dönemde bugün bildiğimiz hemen hemen tüm hayvan türleri ortaya çıktı.

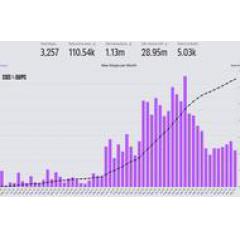

Benzetme yoluyla, şu anda hesaplama bütünlüğü için kriptografik kanıt (CI) alanında "Kambriyen patlaması" yaşıyoruz ve alt kümelerden biri sıfır bilgi kanıtlarını içeriyor. Birkaç yıl önce, bir yılda yaklaşık 1-3 yeni sıfır bilgi kanıtlama sistemi ortaya çıktı, ancak şimdi her ay (veya hatta bazen haftalık) yaklaşık sayıda yeni sistemin ortaya çıktığını görebileceğiniz noktaya geldi. 2019'da Libra, Sonic, SuperSonic, PLONK, SLONK, Halo, Marlin, Fractal, Spartan, Simple Aurora gibi sıfır bilgi sertifikasyon ajansları ve OpenZKP, Hodor ve GenSTARK gibi uygulamaları öğrendik. Oh, pekala, bu makale neredeyse bittiğinde, RedShift ve AirAssembly de çıktı.

Bu harika yenilikler nasıl anlaşılır? Bu makalenin amacı, kodda uygulanan tüm CI sistemlerinin ortak yönlerini belirlemek ve bazı farklı faktörleri tartışmaktır.

Okuyucunun kriptografi konusunda biraz geçmişe sahip olduğunu varsaydığından, bu makalenin biraz teknik olacağını lütfen unutmayın! Bununla birlikte, ilgili kriptografik olmayan okuyucular için, üstünkörü bir bakış atmaya değer olabilir ve bunu, alanda kullanılan bazı jargonu anlamak için kullanabilirsiniz.

Yine de açıklamamız kısa olacak ve kasıtlı olarak matematiksel yönlerden kaçınacaktır. Bu makalenin diğer bir ana amacı, StarkWare şirketimizin neden tüm temel bilim, mühendislik ve ürün özelliklerini CI alanının belirli bir alt ailesine koyduğunu açıklamaktır. Simetrik STARK'lar (simetrik STARK'lar) .

Ortak ata

Hesaplamalı bütünlük sertifikasyon sistemi, merkezi olmayan blok zincirleri rahatsız eden iki temel sorunu çözmeye yardımcı olur: gizlilik ve Ölçeklenebilirlik . Sıfır bilgi kanıtı (ZKP), bütünlükten ödün vermeden belirli hesaplama girdilerini koruyarak gizlilik sağlar. Kısa ve doğrulanabilir CI sistemi, büyük ölçekli işlemlerin bütünlüğünü doğrulamak için gereken hesaplama miktarını katlanarak sıkıştırarak ölçeklenebilirlik sağlar.Kodda uygulanan tüm CI sistemlerinin iki ortak yönü vardır: hepsi Aritmetizasyon Ve tüm parolalar "düşük düzey uyumluluk" (LDC) adı verilen bir kavramı kullanmaya zorlanır.

Aritmetizasyon, hesaplama ifadelerinin kanıt algoritmaları aracılığıyla azaltılması anlamına gelir. Şöyle kavramsal bir ifadeyle başlayabilirsiniz:

"Korumalı bir Zcash işlemi harcamama izin veren anahtarları biliyorum" (Korumalı bir Zcash işlemi harcamama izin veren anahtarları biliyorum)Ardından, bunu bir dizi sınırlı polinom içeren bir cebirsel ifadeye dönüştürün, örneğin:

"" Her biri 1000'den küçük olan dört polinom A (X), B (X), C (X), D (X) biliyorum, öyle ki bu eşitlik geçerlidir: A (X) * B² (X) -C (X) = (X¹ 1) * D (X) (Her biri 1000'den küçük olan dört polinom A (X), B (X), C (X), D (X) biliyorum , Yani bu denklem şunu tutar: A (X) * B² (X) -C (X) = (X¹ 1) * D (X))Düşük sıralı uyumluluk (LDC), kanıtlayanın gerçekten düşük sıralı polinomları seçmesini ve bu polinomları doğrulayıcı tarafından talep edilen rastgele seçim noktalarında değerlendirmesini sağlamak için kriptografinin kullanılmasını ifade eder. Yukarıdaki örnekte (bu makalede bahsedilmeye devam edecek), iyi bir LDC çözümü, x hakkında bir soru sorarken, x üzerindeki A girişini yanıtlamak için a, b, c, d değerlerini kullanacağını garanti eder. B, C ve D'nin doğru değerleri. İşin zor yanı, kanıtlayıcı x sorgusunu gördükten sonra A, B, C ve D'yi seçebilir veya herhangi bir a, B, C, D ile yanıtlamaya karar verebilir ve doğrulayıcıyı yatıştıracak ve önceden seçilmiş düşük ile karşılaştıracaktır. Sıra polinomunun herhangi bir değerlendirmesi karşılık gelmez. Bu nedenle, tüm kriptografi bu saldırı vektörünü önlemektir. (Bir denetleyicinin A, B, C ve D'yi tam olarak göndermesini gerektiren basit bir çözüm, ölçeklenebilirlik veya gizlilik sağlamaz.)

Bunun ışığında, CI evreni üç şekilde çizilebilir: (i) LDC'yi uygulamak için kullanılan kriptografik ilkeller, (ii) bu ilkellerle oluşturulmuş belirli LDC çözümleri ve (iii) bu seçeneklerin izin verdiği Aritmetizasyon.

2. Karşılaştırmanın Boyutları

2. 1 Kriptografik varsayımlar

30.000 fitlik bir irtifadan itibaren, farklı CI sistemleri arasındaki en büyük teorik fark, güvenlik gereksinimlerindedir. Simetrik şifreleme ilkelleri hala Asimetrik kriptografi ilkelleri (bkz. resim 1). Tipik simetrik ilkeller SHA2, Keccak (SHA3) veya Blake'dir. Bunların çarpışmaya dirençli hash (CRH) fonksiyonları olduklarını varsayıyoruz. Bunlar sözde rastgele ve rastgele oracle'lar gibi davranıyorlar. Asimetrik varsayımlar, modül asal sayılarının, RSA modüllerinin veya eliptik eğri gruplarının ayrık logaritma problemini çözmenin zorluğunu, RSA halka çarpım grubunun boyutunu hesaplamanın zorluğunu ve "üstel bilgi" ve "uyarlanabilir kökler" varsayımını içerir. Böyle tekil bir varyant problemi.

Şekil 1: Kriptografik hipotezlerin soy ağacı

CI sistemleri arasındaki bu simetrik / asimetrik ayrım, aşağıdakiler dahil birçok sonuç getirecektir:

A. Hesaplama verimliliği

Bugün kodda uygulanan asimetrik kriptografik ilkellerin güvenliği, büyük cebirsel alanlarda LDC problemlerinin çalışmasını ve çözümünü gerektirir: büyük asal sayı alanları ve her alan / grup elemanının sahip olduğu büyük eliptik eğriler Yüzlerce bit (bit) uzunluğunda veya tamsayı halkasındaki her öğenin binlerce (bit) uzun biti vardır.

Buna karşılık, yalnızca simetrik varsayıma dayanan bir yapı, pürüzsüz alt gruplar içeren herhangi bir cebirsel alanda (halka veya sonlu alan) aritmetik işlemler gerçekleştirir ve çok küçük bir ikili alan ve iki pürüzsüz asal alan (64-bit veya Daha az), aritmetik işlem hızının çok hızlı olduğu.

Sonuç: Simetrik CI sistemi, herhangi bir alanda aritmetik işlemleri gerçekleştirebilir, böylece verimliliği artırır.

B. Kuantum sonrası güvenlik

Yeterince büyük bir duruma (kübitlerle ölçülür) sahip bir kuantum bilgisayar ortaya çıktığında, şu anda CI-verse'de kullanılan tüm asimetrik kriptografik ilkeller etkili bir şekilde yok edilecektir. Öte yandan, simetrik kriptografik ilkellerin kuantum sonrası güvenli olduğu görülüyor.

Sonuç: Yalnızca simetrik sistemler makul kuantum sonrası güvenlik sistemleridir.

Şekil 2: Kriptografik varsayımlar ve bunlar tarafından desteklenen ekonomik değer

C. Testi tamamlayın

Lindy etkisi teorisi şunu ortaya koymaktadır:

"Bir teknoloji veya fikir gibi bozulmayan bir şey, gelecekteki yaşam beklentisi mevcut yaşıyla doğru orantılıdır."Ya da meslekten olmayanların terimleriyle, eski şeyler yeni şeylerden daha uzun yaşar. Kriptografi alanında bu, eski, sahada test edilmiş ilkel sistemlere güvenmenin, daha az sıklıkta atılan yeni varsayımlardan daha güvenli ve daha kolay olduğu bir ifadeye çevrilebilir. Hayatta kalın (bkz.Şekil 2). Bu açıdan, bilinmeyen sıra grupları bilgisi, genel grup modelleri ve üstel varsayımlar gibi asimetrik kriptografi varsayımlarının yeni varyantları, eski varsayımlarla (dijital imzalar, kimlik tabanlı şifreleme ve SSH başlatma için kullanılanlar gibi) karşılaştırılmalıdır. Daha standart DLP ve RSA varsayımları) daha gençtir. Bu varsayımlar, simetrik varsayımlardan (çarpışmaya dirençli karma algoritmaların varlığı gibi) gelecekteki testlere daha az dayanabilir, çünkü son varsayımlar (veya hatta belirli karma işlevler) bilgisayarları, ağları ve interneti korumak için kullanılır. Ve e-ticaret.

Ek olarak, bu varsayımlar arasında katı bir matematiksel hiyerarşi vardır. CRH varsayımı bu seviyede baskındır, çünkü eğer bu varsayım bozulursa (yani güvenli bir parola karma işlevi bulunmazsa), o zaman özellikle RSA ve DLP varsayımları da ortadan kalkacaktır.Bu varsayımların öncülü, bir İyi CRH!

Benzer şekilde, DLP hipotezi üstel bilgi (KoE) hipotezine hakimdir, çünkü eğer ilk (DLP) hipotezi kurulamazsa, ikincisi (KoE) de kurulamaz. Benzer şekilde, RSA hipotezi GoUO hipotezine hakimdir, çünkü RSA yok edilirse GoUO da yok olacaktır.

Sonuç: Yeni asimetrik kriptografi hipotezi, finansal altyapı için daha yüksek riskli bir temel oluşturacaktır;

D. Tartışmanın uzunluğu

Yukarıdaki tüm noktalar, asimetrik bir CI yapısı yerine simetrik bir CI yapısı lehinedir. Ancak bir açıdan asimetrik yapılar daha iyi performans gösterecek. İlişkili iletişim karmaşıklığı (veya bağımsız değişken uzunluğu) 1-3 kat daha küçük olacaktır (Nielsen yasası). Groth16 SNARK'ın 128 bitlik güvenlik seviyesinin tahmini seviyesinin 200 bayttan az olduğu ve bugün var olan tüm simetrik yapıların aynı güvenlik seviyesine sahip olması için düzinelerce KB gerektirdiği iyi bilinmektedir. Tüm asimetrik yapıların 200 bayt kadar kompakt olmadığına dikkat edilmelidir. Groth16 yapısı, (i) güvenilir ayarlara olan ihtiyacı ortadan kaldırarak (şeffaflık) ve (ii) genel amaçlı devreleri idare ederek (Groth16 her devre için güvenilir bir ayar gerektirir) geliştirildi. Ancak bu yeni yapılar, yarım KB'den (PLONK gibi) iki basamaklı KB'ye kadar değişen daha uzun parametrelere sahiptir, bu da simetrik yapılar için argümanın uzunluğuna yakındır.

Sonuç: Asimetrik devre adanmış sistem (Groth16), tüm asimetrik genel sistemlerden ve tüm simetrik sistemlerden daha kısadır.

Ardından yukarıdaki temel noktaları tekrarlayın:

2. 2 Düşük seviye uyum (LDC) programı

Düşük düzeyde uyum sağlamanın iki ana yolu vardır: (i) gizli sorgu, (ii) taahhüt şeması (bkz. Şekil 3). Farklılıkları tartışalım.

Şekil 3: Gizli sorgu taahhüt şeması

Sorguları Gizleme

Bu yöntem, Pinokyo, libSNARK, Groth16 gibi Zcash tarzı SNARK'lar ve bunların üzerine inşa edilen Zcash's Sapling ve Ethereum'un Zokrates'i gibi sistemlerin kullandığı yöntemdir. İspatlayanın doğru cevap verebilmesi için, x'yı gizlemek veya şifrelemek için homomorfik şifreleme kullanırız ve kanıtlayanın x üzerinde A, B, C ve D'yi hesaplayabilmesi için yeterli bilgi sağlarız.

Aslında, kanıtlayana verilen, x kuvvetinin şifrelenmiş bir dizisidir (yani, x¹, x², x¹'nin şifrelenmesi), böylece kanıtlayıcı herhangi bir -1000 polinom sırasını hesaplayabilir, ancak yalnızca 1000 sıralı bir polinomu hesaplayabilir. Kabaca konuşursak, sistem güvenlidir çünkü kanıtlayıcı x'nın ne olduğunu bilmez ve bu x rastgele (önceden-) seçilir, bu yüzden eğer kanıtlayıcı hile yapmaya çalışırsa, muhtemelen açığa çıkacaklardır. Burada, en az kanıtlanmış hesaplama devresi kadar büyük (ve daha kısa bir doğrulama sırrı) olan bir sertifika anahtarı elde etmek için x örneklemek ve yukarıdaki güç dizisini (ve ek bilgileri) şifrelemek için güvenilir bir ön işleme kurulum aşaması gerektirir. anahtarı). Anahtar belirlendikten ve serbest bırakıldıktan sonra, her kanıt tek, özlü, etkileşimli olmayan bir bilgi argümanıdır (kısaca SNARK). Lütfen bu sistemin teorik nedenlerden dolayı kaçınılmaz olan bir ön işleme aşaması şeklinde bir tür etkileşim gerektirdiğini unutmayın. Lütfen sistemin opak olduğuna dikkat edin, bu da x'yı örneklemek ve şifrelemek için kullanılan entropinin sıradan rastgele bir para olamayacağı anlamına gelir, çünkü x'yı bilen herkes sistemi yok edebilir ve hatasını kanıtlayabilir. Bu nedenle, x şifrelemesini ve gücünü x'yi açığa çıkarmadan oluşturmak, potansiyel tek hata noktası oluşturan bir güvenlik sorunudur.

Taahhüt Şeması

Bu yöntem, kanıtlayıcıya kriptografik olarak oluşturulmuş bazı söz mesajlarını göndererek bir dizi düşük dereceli polinom (yukarıdaki örnekte, A, B, C ve D) göndermesini gerektirir. Bu vaatle, doğrulayıcı artık rastgele seçilen x'yi örnekler ve kanıtlayana sorar. Artık kanıtlayıcı, doğrulayıcının kanıtlayanın ortaya koyduğu dört değerin doğrulayıcıya daha önce gönderilen sözle eşleştiğine ikna olmasını sağlamak için ek parola bilgilerinin yanı sıra a, b, c ve d kullanır Cevaplamak.

Bu şema doğal olarak etkileşimlidir ve birçok şema şeffaftır (doğrulayıcı tarafından oluşturulan tüm mesajlar yalnızca genel rastgele paralardır). Şeffaflık, insanların, protokolü etkileşimli olmayan bir protokole sıkıştırmak için Fiat-Shamir buluşsal yöntemini (SHA 2/3 gibi sözde rasgele işlevleri "genel" rasgelelik sağlayan rasgele oracle'lar olarak ele alan) kullanmalarına veya diğer rasgelelik genelini kullanmalarına olanak tanır. Kaynak (blok başlığı gibi). En popüler şeffaf taahhüt şeması Merkle ağacı aracılığıyladır.Bu yöntem kuantum sonrası güvenli gibi görünmektedir, ancak birçok simetrik sistemde daha büyük bir argüman uzunluğu ile sonuçlanacaktır (çünkü tüm kimlik doğrulama yollarının açıklanması ve her birinin atasözünün cevabı). Bu, çoğu STARK (libSTARK ve özlü Aurora gibi) ve kısa kanıtlama sistemleri (ZKBoo, Ligero, Aurora ve Fractal gibi) tarafından kullanılan yöntemdir (bu sistemler STARK'ın resmi ölçeklenebilirlik tanımına uymasa bile).

Özellikle, StarkWare'de oluşturduğumuz STARK'lar (dağıtmak üzere olduğumuz StarkDEX alfa sürümü ve StarkExchange gibi) bu kategoriye girer. İnsanlar ayrıca, eliptik eğri gruplarına (BulletProof ve Halo tarafından kullanılan yöntemdir) ve bilinmeyen sıra hipotez gruplarına (DARK ve SuperSonic gibi) dayalı ayrık logaritma problemlerinin zorluğu gibi taahhüt şemaları oluşturmak için asimetrik kriptografik ilkelleri kullanabilir. ). Asimetrik taahhüt şemasının kullanımı yukarıda belirtilen avantajlara ve dezavantajlara sahiptir: ispat daha kısadır, ancak hesaplama süresi daha uzundur, kuantum hesaplamaya duyarlıdır, daha yeni (ve daha az araştırılmış) varsayımlara sahiptir ve bazı durumlarda Şeffaflık kaybı.

2, 3 Aritmetizasyon

Kriptografik varsayımların ve LDC yönteminin seçimi de aritmetizasyon olasılıklarının aralığını üç açık yoldan etkiler (bkz.Şekil 4):

Şekil 4: Aritmetizasyon etkisi

A.NP (devre) ve NEXP (program)

Uygulanan CI sistemlerinin çoğu, hesaplama problemini bir aritmetik devreye basitleştirir ve daha sonra onu bir dizi kısıtlamaya dönüştürür (genellikle aşağıda tartışacağımız R1CS kısıtlamaları). Bu yöntem devreye özgü optimizasyona izin verir, ancak doğrulayıcının veya güvendiği bazı varlığın doğrulanan hesaplama (devre) kadar büyük bir hesaplama yapmasını gerektirir. Zcash'in Sapling devresi gibi çok amaçlı devreler için bu algoritma yeterlidir. Bununla birlikte, libSTARK, özlü Aurora ve StarkWare tarafından oluşturulan ölçeklenebilir ve şeffaf (güvenilen ayarlar yok) sistemler için, kısa bir hesaplama temsili kullanılmalıdır.Bu gösterim, genel bir bilgisayar programına benzer ve açıklaması daha fazladır. Doğrulanan hesaplamalar katlanarak küçüktür. Mevcut iki uygulama vardır: (i) libSTARK, genSTARK ve StaskWS sistemleri tarafından kullanılan cebirsel ara gösterim (AIR) yöntemi ve (ii) en iyi genel bir bilgisayar programı olarak tanımlanan (bir devrenin aksine) kısa Aurora'nın özlü R1CS'si aritmetizasyon. Bu kısa gösterimler, devre tarafından tanımlanan deterministik olmayan polinom zaman (NP) sınıfından daha üstel olarak ifade edici ve daha güçlü olan deterministik olmayan üstel zamanın (NEXP) karmaşık sınıfını yakalamak için yeterlidir.

B. Alfabe boyutu ve türü

Yukarıda belirtildiği gibi, kullanılan kriptografik varsayımlar da büyük ölçüde hangi cebirsel alanların aritmetik işlemlerimiz için alfabe olarak kullanılabileceğini belirler. Örneğin, bilineer eşleştirme kullanırsak, aritmetizasyon için kullanacağımız alfabe, eliptik eğri noktalarının döngüsel bir grubudur.Bu grup büyük bir asal sayı olmalıdır, yani bu alanda aritmetik işlemler yapmamız gerekir. Başka bir örnek olarak, SuperSonic sistemi (versiyonlarından birinde) RSA tamsayıları kullanır Bu durumda, Alfabe büyük bir asal sayı alanı olacaktır. Bunun tersine, Merkle ağaçları kullanılırken, Alfabenin boyutu keyfi olabilir ve herhangi bir sonlu alanda aritmetik işlemlere izin verir. Bu, yukarıdaki örneği, aynı zamanda herhangi bir asal sayı alanını, ikili alanlar gibi küçük asal sayı alanlarının uzantılarını içerir. Alan türü önemlidir çünkü alan ne kadar küçükse, kanıtlama ve doğrulama süresi o kadar hızlıdır.

C. R1CS ve Genel Polinom Kısıtlaması

Zcash türü SNARK'lar, kısıtlamaları hesaplamak için eliptik eğriler üzerinde çift doğrusal eşleştirme kullanır. Çift doğrusal eşleştirmenin bu özel kullanımı, ikinci dereceden aşama 1 kısıtlama sisteminin (R1CS) geçit çalışmasını sınırlar. R1CS'nin basitliği ve evrenselliği, diğer pek çok sistemin devreler üzerinde bu aritmetik formunu kullanmasına izin vermiştir, ancak rasgele dereceli karesel form veya daha yüksek dereceli kısıtlamalar gibi daha genel kısıtlama formları kullanılabilir.

3. STARK ve SNARK

STARK'lar ve SNARK'lar arasındaki farkı açıklığa kavuşturalım. Her iki terimin de belirli matematiksel tanımları vardır ve belirli yapılar STARK'lar veya SNARK'lar veya her ikisi olarak somutlaştırılabilir. Farklı terimler, ispat sisteminin farklı doğasını vurgular. Daha detaylı inceleyelim (bkz.Şekil 5).

Şekil 5: STARK - SNARK

STARK

buraya S Ölçeklenebilirliği temsil eder, yani parti boyutu arttıkça, zaman boyutunun n ile yarı doğrusal bir ilişkiye sahip olduğu kanıtlanır ve zaman boyutunun n ile logaritmik bir ilişkisi olduğu doğrulanır.STARK'ta T Şeffaflığı temsil eder; bu, tüm doğrulayıcı mesajlarının herkese açık rastgele paralar olduğu anlamına gelir (güvenilen ayarlar yoktur). Bu tanıma göre, herhangi bir önişleme ayarı varsa, kısa (çoklu-logaritmik) olmalı ve sadece örneklenmiş genel rasgele madeni paraları içermelidir.

SNARK

buraya S Basitliği temsil eder, bu da doğrulama süresinin n cinsinden logaritmik olduğu anlamına gelir (yarı doğrusal prova süresi gerekli değildir) ve N Etkileşimli olmayanı temsil eder, yani ön işleme aşamasından sonra (şeffaf olmayabilir), sistemin daha fazla etkileşime izin veremeyeceği kanıtlanır. Bu tanıma göre, özlü olmayan bir güvenilir kurulum aşamasına izin verildiğine dikkat edin Genel olarak, sistemin şeffaf olması gerekmez, ancak etkileşimli olmaması gerekir (bu, ön işleme aşaması tamamlandıktan sonra kaçınılmazdır).CI ayetine bakıldığında (bkz.Şekil 5), bazı insanlar üyelerinden bazılarının STARK'lar olduğunu, diğer bazı üyelerinin SNARK olduğunu, bazılarının her ikisinin de olduğunu ve diğer üyelerin olmadığını fark etti (örneğin, doğrulama zamanı boyutu n İlişki, çoklu logaritma şemasından daha kötüdür). Gizlilik (ZKP) uygulamalarıyla ilgileniyorsanız, STARK ölçeklenebilirliği veya SNARK (zayıf) basitliği olmayan sistemler bile ZK-SNARK'lar ve ZK-STARK'lar iyi çalışabilir. Örneğin, Monero (Monero) tarafından kullanılan Bulletproof'lar, doğrulama süresinin devre boyutuyla doğrusal olduğu çok dikkate değer bir örnektir. Kod olgunluğu söz konusu olduğunda, SNARK'ların bir avantajı vardır çünkü oluşturulacak birçok iyi açık kaynak kitaplığı vardır. Bununla birlikte, ölçeklenebilirlik uygulamalarıyla ilgileniyorsanız, simetrik STARK'ları kullanmanızı öneririz, çünkü yazma sırasında en hızlı prova süresine sahiptirler ve doğrulama sürecinin (veya sistemi oluşturmanın) hiçbir kısmının aşılması gerekmediğinden emin olurlar. Çoklu logaritmik işlem süresi. Minimum güven varsayımına sahip bir sistem oluşturmak istiyorsanız, simetrik STARK kullanmak isteyeceksiniz çünkü gerekli olan tek bileşenler bazı CRH ve genel rastgelelik kaynaklarıdır.

Dört, özet

Şekil 6: Özet

Hesaplamalı bütünlük kriptografi kanıtlama sistemi evreninin şaşırtıcı Kambriyen patlamasını yaşadığımız için şanslıyız.Sistemlerin ve yeniliklerin yayılmasının daha da hızlı devam edeceğine inanıyoruz.

Ek olarak, gelecekte yeni kavrayışların ve yapıların ortaya çıkmasıyla birlikte, CI evreninin genişlemesini ve değişikliklerini tanımlamaya yönelik yukarıdaki girişimlerin geçersiz olması muhtemeldir. Bugünün CI alanına baktığımızda gördüğümüz en büyük bölme çizgisinin (i) asimetrik kriptografik varsayımlar gerektiren sistemler olduğunu söylemiştik. Bunlar daha kısa kanıt sürelerine ancak daha yüksek kanıt maliyetlerine yol açacaklar. Bu varsayımların, çoğu opak olan kuantum hesaplamaya duyarlı olduğu ve (ii) yalnızca simetrik varsayımlara dayanan, bu da onları hesaplama açısından verimli, şeffaf ve muhtemelen kuantum sonrası güvenli kılan sistemler ve Lindy etkisine göre, geleceğin testine en çok dayanabilecek olanlar da olabilirler.

Hangi ispat sisteminin kullanılacağı tartışması bitmedi, ancak StarkWare'e göre şunu söyleyebiliriz: Kısa argümanlar için Groth16 / PLONK SNARK'lar kullanılabilir ve diğer durumlarda simetrik STARK'lar kullanılabilir.

Yazar: Eli Ben-Sasson

Justin Drake'e makale taslağı hakkındaki yorumları için özel teşekkürler.

dipnot

1. ZKP terimi genellikle tüm CI sistemlerine, hatta bazı resmi olmayan ZKP sistemlerine atıfta bulunmak için yanlış kullanılır. Bu karışıklığı önlemek için, gevşek bir şekilde tanımlanmış "kriptografik kanıt" ve "hesaplama bütünlüğü (CI) kanıtı" terimleri kullandık;

STARK aritmetiği ve düşük düzey uyumluluk hakkında buradan okuyabilirsiniz:

Aritmetizasyon: bloglar, sunum slaytları ve video sunumları; düşük düzey uyumluluk: blog gönderileri (STARK'lar hakkında);

Tek değişkenli polinomların kullanımı, çok değişkenli polinomlara ve cebirsel geometri kodlarına geniş ölçüde genişletilebilir, ancak basitlik uğruna, en basit tek değişkenli duruma sadık kalıyoruz;

Henüz bir kod tabanına sahip olmadıkları için kafes tabanlı yapıları özellikle tartışmanın dışında tutuyoruz. Bu yapı asimetriktir ve kuantum sonrası güvenli gibi görünür ve genellikle küçük (asal) alanlar kullanır.

Bir alan bir alt grup içeriyorsa (çarpma veya toplama) ve tüm asal çarpanları k'yi geçmiyorsa, alan k-düzgündür. Örneğin, tüm ikili alanlar 2 düzgündür, dolayısıyla q büyüklüğündeki q-1 alanı 2'nin kuvvetine bölünebilir;

5.

Nielsenın İnternet bant genişliği yasası, kullanıcı bant genişliğinin her yıl% 50 artacağını belirtmektedir. Bu yasa 1983'ten 2019'a kadar olan veriler için geçerlidir;

6.

Diğer sistemler (PLONK gibi) aritmetizasyon için değil, yalnızca (polinom) taahhüt şemalarını elde etmek için eşleştirmeyi kullanır. Bu durumda, aritmetikleştirme herhangi bir düşük dereceli kısıtlamaya yol açabilir;

7.

Resmi olarak, "n'de yarı doğrusal" O (n log¹ n) anlamına gelir ve "n'de çoklu logaritma", log¹ n anlamına gelir.

-

- Taibai Gölü Yeni Bölgesi'nin popülaritesi azalmadı! Liji bölgesindeki arazi müzayedesi savaşı bir kez daha "çip" şehrin gelişmesine yardımcı oldu

-

- Honor 30 serisi cep telefonları 5G "tuğla" efsanesini kırıyor, Li Xian ilk olarak gerçek telefon tarafını ortaya çıkarıyor