Dark web fidye yazılımını kullanarak patronumun bilgisayarını kolayca hackledim (2. bölüm)

Tercüme Bürosu, bilim ve teknoloji, ticaret, işyeri, yaşam ve diğer alanlara odaklanan, yeni yabancı teknolojileri, yeni fikirleri ve yeni eğilimleri tanıtmaya odaklanan 36Kr'ın altındaki bir çeviri ekibidir.

Editörün notu: Kamusal hayal gücünde, bilgisayar korsanları şeytani uzmanlardır. Ancak artık sıradan bir kişinin programlama konusunda uzman olması gerekmiyor, bir fidye yazılımı satın aldığı sürece onu dijital hırsızlık yapmak için kullanabilir. Bu, dijital hırsızlığı deneyen sıradan insanların yaptığı bir "Kara Turing Testi" dir ve siber suçun, yazılım destekli cehalet ve gerçek becerilerin ayırt edilemez olduğu noktaya kadar geliştiğini kanıtlar. Bu makale iki bölüme ayrılmıştır: İlk bölüm, bilgisayar korsanlarının saldırılarının geçmişini inceler ve korsan saldırısının ilk iki bağlantısını tartışır: korsanlığa hazırlanmak için fidye yazılımı bulmak ve saldırı hedefini bulmak. paragraf. Orijinal yazar Drake Bennett, orijinal başlık "Ben Karanlık Web Fidye Yazılımını Patronumu Sabote Etmek İçin Kullandım".

İlgili okuma: Dark web fidye yazılımını kullanarak patronumun bilgisayarını kolayca hackledim (1. bölüm)

Fidye yazılımına 150 dolar harcadım

Bulduğum ilk fidye yazılımı hizmetini kullanmaya son verdim, bu da ilk hacker sohbet odasına giriş yaptıktan birkaç dakika sonra bulundu. O zamanlar bile uyarı işaretleri vardı.

Forumdaki fikir birliği açıkça şüphelidir. Bir netizen şikayet etti: "Bu adam birkaç gündür internetteki berbat fidye yazılımını defalarca fırçaladı. Hiç kimse böyle bir şey yapmadı. Bunu basit bir satış söylemiyle açıklayamaz mısınız?"

Kodlayıcının kendisi dahil oldu, eleştirmene "stfu" dedi, sonra belirsiz bir C # programlama diliyle onunla alay etti ve başka bir "stfu" ile bitirdi.

Buna rağmen, diğer satıcılara gönderdiğim soruşturma çağrıları cevapsızdı ve birçoğu açıkça sahteydi. Popüler Ranion RaaS, yıllık 900 ABD doları fiyatlandırılmasına rağmen yanıt vermeye çalıştığım ilanlara göre süresi dolmuş olabilir ve bu sadece 150 ABD dolarıdır. Denemeye değer olduğunu düşünüyorum.

23 Ekim sabahı 0.020135666 bitcoinimi ödedim ve şifreli e-posta hizmeti Protonmail aracılığıyla ödeme sayfasındaki adrese bir bildirim gönderdim.

Yarım saat sonra bir yanıt aldım: "Merhaba efendim, hesabınız şimdi etkinleştirildi !!! Gecikme için özür dilerim!"

Şimdi erişebildiğim web sayfası beyaz ve bir sıra etiketin altında siyah bir dünya haritası projeksiyonu var. "Kontrol Paneli" tıklandığında, "Kurbanlar" başlıklı boş bir tablo açılır. Birden fazla etkinlik gerçekleştirdiğimde, sütunu her bir etkinliğin adı ve ilgili şifre çözme anahtarı ile doldurulabilir.

İkinci sekme olan "Oluşturan", beni benim için kötü amaçlı yazılım oluşturan bir sayfaya götürdü. Kurban tarafından kullanılabilecek orijinal bir e-posta adresi girdim ve hedef bilgisayardaki işletim sistemi türünü belirttim. (Kötü amaçlı yazılımların büyük çoğunluğu Microsoft'un Windows sistemi için yazılmıştır; Stewart'ın önerisine göre, saldırıya uğrama şansımı azaltan Linux işletim sistemini kullanıyorum.)

"Oluştur" etiketli bir düğmeyi tıkladım ve ardından bir dosya indirmek isteyip istemediğimi soran bir soru kutusu açıldı. Birkaç dakika tereddüt ettikten sonra "Evet" e tıkladım. Bilgisayarımda artık bir kötü amaçlı yazılım var. Bir e-postaya ekledim, açıkça işaretledim ve Stewart'a gönderdim.

Korumalı alan testi fidye yazılımı, ancak ödeme aldıktan sonra şifresi çözülmedi

Joe Stewart olmadan bunların hiçbiri mümkün olmazdı. Stewart, Güney Carolina'daki Myrtle Beach'te yaşıyor ve kendi blockchain geliştirme ve güvenlik araştırma şirketini yönetiyor. Geçen yıldan beri siber güvenlik şirketi Armor'da çalışıyor. Ele geçirilen bilgisayar ağlarının suç olarak kullanımını tanımlayan ilk analistlerden biriydi ve ele geçirilen bilgisayar ağına daha sonra "botnet" adı verildi. Ayrıca, yanlışlıkla üretilen fidye yazılımı kurbanlarının dosyalarını ücretsiz olarak düzenlemelerine olanak tanıyan, ters mühendislik ürünü erken bir şifre çözme programı yazdı. Birkaç yıl önce, birçok meslektaşımın Çin Halk Kurtuluş Ordusu için çalışan bir hacker'ı belirlemesine yardım etti.

Stewart sohbet sırasında yüzünde soğuk bir ifadeyle çok sessizdi ve sonunda bu ifadeyi depresyondan ziyade odak olarak anladım. Fidye yazılımını kendi kendime denemek istediğimi söylemeden önce birkaç ay boyunca Stewart of Armor ile telefonda konuştum. Fidye yazılımı edindikten sonra Myrtle Beach'e gidip bilgisayar laboratuvarında yapılandırabileceğimi söyledi.

11 Kasım sabahı Myrtle Beach'te göründüğümde, Stewart onu kötü amaçlı yazılımları kaldırmak ve analiz etmek için kullandığı karantinaya alınmış özel bir bilgisayarda çalıştırmıştı. Yüksek kaliteli varyantlar genellikle kodlanır, bu nedenle Stewart gibi bir "korumalı alanda" olduklarını hissederlerse veya ortalama bir güvenlik araştırmacısının dikkat aralığından daha uzun süre uyurlarsa, kullanılmazlar. . Kötü amaçlı yazılımım o kadar güçlü değil, bu da en iyi ürünlerden birini satın almadığımı gösteriyor. Fidye yazılımı hizmetinin kendisi, kripto para birimini kabul eden ve kanun yaptırımı için uygun olmayan bazı denizaşırı web barındırıcıları üzerine değil, Amazon Web Hizmetleri bulutuna inşa edilmiştir. Stewart'ın dediği gibi, bu "yer altı suçları için en iyi uygulama" olacaktır. Mahkeme celbi Amazon hesabında adı taşıyabilir ve bu da kolluk kuvvetlerinin tedarikçimi doğrudan bulmasını sağlayabilir.

Ancak en büyük engel web sitesinden aldığım şifre çözücü. Fidyemi aldıktan sonra, dosyayı mektup anahtarı ile birlikte kurbanıma göndermeliyim. Ama Stewart ve ben onu test ettiğimizde, işe yaramadı - Stewart'ın sanal alanındaki dosyalar hala şifreli idi. Kısa vadede, bu benim sorunum değil: Max, boşluğu keşfetmeden önce bana ödeme yapıldı. Ancak, tıpkı geleneksel adam kaçırma olaylarında olduğu gibi, bilgi gaspının iş modeli, yalnızca mağdurun, verileri ödemenin hemen ardından elde edebileceğine dair en azından belirli bir ümidi varsa işe yarayacaktır. Sonuç olarak, şantajcılar samimiyetlerini ve güvenilirliklerini çaresizce gösterme eğilimindedirler. Genel uygulama, fikri kanıtlamak için birkaç dosyanın şifresini ücretsiz olarak çözmektir. Bazı Raas gösterge tabloları "kurban" kelimesini hiç kullanmaz: Bir Armor analisti tarafından alınan bir Ranion varyantının ekran görüntüsünde "Müşteriler" başlıklı bir tablo gösterilir. Ağ güvenlik şirketi Flashpoint'ten Elisan, fidye yazılımı grubundan kurbanlarına, daha fazla saldırıdan kaçınmak için alabilecekleri güvenlik önlemlerini listeleyen bir bildirim gönderdi.

Stewart için bir çözüm bulmak çok kolay. Bir e-postaya şunları yazdı: "Sanırım kodu gerçek bir ortamda hiç test etmedi." Ona bir kopya göndermek yerine ona birkaç satır kod ve talimat göndermem ve bunları nasıl ayarlayacağını söylemem gerekiyor Anahtarı yapıştırdı. Bu kaba, ama onun için yapabileceğimi düşündüğüm türden bir şey.

Fidye yazılımı tedarikçisi yazılımı ve web sitesini kapatır ve fidye yazılımı oyunun ortasında mı?

Ancak Mike Tyson'ın dediği gibi, herkesin suratına yenilene kadar bir planı vardır. Randevunun sabahı, Stewartın penceresiz bilgisayar laboratuvarında oturuyordum, özel olarak satın aldığım dizüstü bilgisayarda oturum açtım, anonim Tor tarayıcısını açtım ve RaaS kontrol panelimdeki karanlık web bağlantısını tıkladım. Ama gördüğüm dünya haritası projeksiyonu ve yararlı etiketler dizisi değil, gizemli bir bildirimdi.

"Kullanıcıların gölü uğruna, bu web sitesini kapatıyoruz" dedi. (KULLANICILAR GÖLÜ SIRASINDA WEB SİTESİNİ DEVREYE ALIYORUZ) İlk düşüncem, "Kullanıcı Gölü" nün Bir kodlama terimi bilin, sel veya nehirlerle ilgili bir şey. İkinci daha pratik fikrim, teknik destek almak için e-postayı daha iyi kullanmam.

"Hey, siteyi kapattığını gördüm," diye yazdım şifreli bir e-posta adresine çizgi roman anti-kahraman Johnny Blaze'in adını yazdım. "Erişimi nasıl sürdürebilirim?"

Bir saat sonra cevap geldi: "Bunu kullanmaya devam etmek istiyorsanız, profesyonel versiyonu satın almalısınız." Bu profesyonel versiyonun bana 150 $ 'dan 500 $ daha pahalıya mal olacağını öğrendim. İki hafta önce kaydolduğumda, profesyonel sürümün fiyatı 300 dolardı, ancak tedarikçim artık Android sistemiyle uyumlu kötü amaçlı yazılımlara sahip olduğunu belirtmek için çaba sarf etti. RaaS'ım artık bir hizmet değil, sabahın çoğu için bu, tekrarlanan tartışmalarda netleşti. Sunucu ve web sitesi kapatıldı, ancak bu da bir fırsat: Kendim barındırabilirim. Stewart'ın istemi üzerine, web sitesi kapatıldığından beri şifre çözme anahtarımı nasıl alabileceğimi sordum. Johnny Blaze, veritabanını yedeklemeyi unuttukları için üzgün olduğunu söyledi.

Her şey bir aldatmaca mı? Karındeşenle mi uğraşıyorum? Durum böyleyse, gerçekte bu gerçek (ve çok eski püskü) kötü amaçlı yazılım iken neden gerçek bir hizmet oluşturmaya zahmet etsinler? Geriye dönüp bakıldığında, özellikle yetkin olmayan (ürünleri başarısız olan) fidye yazılımı satıcılarımın "göl" tipi ödeme yapan kullanıcı mağazalarını kapatmaya karar vermeleri daha muhtemel görünüyor (onların tek ödeme yapan kullanıcıları olduğumu hayal edebiliyorum) , Ve sonra tüm ürünlerini satın almak isteyip istemediğime bakın.

Sorun sadece şifre çözme anahtarı değildir. Sunucu yoksa, benim gibi fidye yazılımları neredeyse etkisizdir. Stewart'ın sabırla açıkladığı gibi, herhangi bir dosyayı şifrelemeden önce, program önce bir şifre çözme anahtarı oluşturuyor ve bunu kontrol panelimde açılan RaaS sunucusuna geri gönderiyor. Sunucu yanıt vermezse, program çalışmaya devam etmeyecektir. Cesaretim kırıldı ve Johnny Blaze'e yazdım ve geri ödeme talep etme hakkım olup olmadığını sordum. Bana açıkça söylediler: hayır.

Sunucu "suçunu" değiştirin: phishing-enfeksiyon-ödeme fidye

"Sanırım," dedi Stewart, "bu soruna bir çözüm var." Odanın bir ucuna, siyah deri bir kanepeye oturdu, öne eğilerek, diz üstü bilgisayarın önüne eğildi. Birkaç dakika sonra bana bir satır kod ve talimat gönderdi ve benden bunu Max'e iletmemi istedi. O anda Dell ocağının önüne oturdu ve bana bir mesaj gönderdi. Stewartın yaması, Maxın işletim sistemindeki bazı kodların yerini alıyor, böylece kötü amaçlı yazılım artık kullanılmayan Amazon Web sunucusuna dokunduğunda, Stewartın sunucularından birine ulaşacak ve anahtarın alındığını onaylayacak. , Ve şifreleme izni verdi. Diğer bir deyişle, fidye yazılımı satıcım artık Stewart.

Bu şekilde, bu temelde, tersine mühendislik kukla fidye yazılımımı başlattım. Bir süre sonra, Max güvendiği meslektaşından bir e-posta aldı: "Hey, Max, bu kadar geciktiğim için üzgünüm ve dosya çok büyük, ama bu bir taslak (ek). Ne düşündüğünüzü bana bildirin! "Taslak" ı tıkladı ve eğer antivirüs yazılımına sahip değilse, bunu bir virüs riski olarak işaretler ve onu açmaması için uyarırdı. (İyi tasarlanmış bilgisayar virüsleri, tıpkı gerçek virüsler gibi, yüklerini belirsiz kod katmanlarına sarar; benim virüsüm, gümrükten geçerken pantolonundan kokain akan bir kişi gibidir.) Max onu cesurca açtı dosya.

İlk başta hiçbir şey olmadı. Birkaç dakika sonra, tekrar deneyeceğimizi söyleyerek, metin mesajları göndermeye başladık. "Sonra bir saniyeliğine gözlerimi ekrandan ayırdım," diye hatırladı Max. "Birden çılgın bir mesaj çıktı." Fidye yazılımı tasarımcıları genellikle nazik bir bilgi estetiği seçse de, biz Amaç daha çılgın bir şey.

Max'in ekranı dumanla doluydu ve ortasından soluk bir el uzanıyordu ve "dosyalarınız şifreli" diyordu. Maxin WikiLeaks indirmeleri, kedilerinin fotoğrafları, Rumen monografileri, bunların hepsi gereksiz verilere dönüştü. (Gizemli bir şekilde, Miller'in raporu etkilenmedi.)

Max bana ihanet dolu öfkeyle dolu dramatik bir mesaj yazdı. Soğuk ve profesyonel bir tonda yanıt verdim, ona fidyeyi (100 $) ve Bitcoin cüzdan adresimi söyledim. Zamanı ertelediğini düşünürsem, ona bir süre verebilirim Bu sürenin sonunda fidye artacak veya şifre çözme anahtarını yok edeceğim.

Kripto para birimi uygulamamdan ödemesinin işleme alındığını öğrenir öğrenmez, Stewart tarafından geçici olarak manipüle edilen bir anahtarı kullanarak ona bir şifre çözücü gönderdim. Max, talimatlara göre çalıştırdı ve dosyalarının birer birer normale dönmesini izledi. Verilerini geri aldı ve ben paramı aldım. (Anlaşmaya göre, sonunda fidyeyi Max'e iade ettim.) Ancak ekrandaki soluk el kaybolmadı.

Sonunda, fidye yazılımımın ve ben gerçekten testi geçtiğimizi söylemek zor. Siber suçun tekilliği başka bir mesele gibi görünüyor.

Myrtle Beach'ten döndüğümde, karanlık bir web forumunda bilgili ve görünüşte yardımcı olan bir kişiyle iletişime geçtim. O (veya o) bazı temel kurallara bağlı kalıyor ve konuşmayı kabul etmeden önce kim olduğumu doğrulamak için çeşitli adımlar atıyor.

Şöyle yazdı: "Kötü amaçlı yazılım türleriyle ilgili olarak aklınıza gelebilecek neredeyse her şeyi kodladım ve kullandım: arka kapılar, sızıntılar, şifreler, sahte kontroller, veri yok ediciler, CSRF ve kimlik avı web sayfaları, fidye yazılımı vb. Bekle."

Satın alabileceğiniz pek çok şeyi göz ardı ediyor - açıklamasında, fidye yazılımı saldırılarındaki son artış balon gibi geliyor: "Bu fidye yazılımı projelerinin çoğu çöp." Dao, amatör programcılar yazılım geliştirme platformu GitHub'da bir şey buldular, bazı yüzeysel değişiklikler yaptılar ve sonra bunu kendi başlarına gizlemeye çalıştılar. "Nihayetinde, RaaS daha deneyimsiz kişilerin fidye yazılımına erişmesine izin veriyor, ancak bildiğim kadarıyla, en başarılı saldırılar hala daha özel kodlar kullanan çok az kişi tarafından yapılıyor."

Elbette, deneyimsiz bir grup tarafından yapılan yetersiz bir fidye yazılımı saldırısı yine de çok fazla hasara neden olabilir. Her usta bir zamanlar senaryo çocuğuydu. RaaS satıcılarıma e-posta attığımda ve onlardan bu raporu yazmaları için röportaj yapmalarını istediğimde, sonunda genellikle resmi olsalar bile benimle konuşmaktan çok mutlu oldular. Johnny Blazer cevap verdi: "Biz bir takımız, hepimiz 18-26 yaşları arasındaki gençleriz." Vurguladıkları bir şey de kullandığım RaaS'ın eski haberler olduğu. Bu ekip piyasaya yeni bir ürün çıkardı ve bu ürünün "çok daha iyi" olacağına söz verdiler.

Çevirmen: Bai Lan Zhi

-

- Zhejiang'daki Bin Ada Gölü, salgınla mücadeleye yardımcı olmak için hayır kurumu satışı için taze balık yakalamaya başladı

-

- İki Yerden Kitap Wuhan'a yardım etmek için acele eden "Çekingen" anne: Ağlamazsan, melek sağ salim dönecek

-

- Jinan İlk Yardım Merkezi, çekirdek hızı, yoğunluğu ve sıcaklığı çalıştırmak için kesin politikalar uygular

-

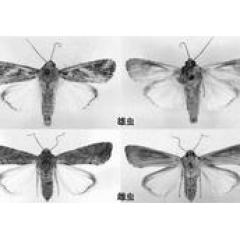

- Çayır Spodoptera'nın önlenmesi ve kontrolü, ilkbaharda çiftçilikten sonra pazarın odak noktası olacak