Büyük ölçekli at sorunlu çetenin "kurdu yakala" saldırısının analizi ve kaynak izleme raporu

13 Temmuz'da 360 güvenlik görevlisi, atların asılı olduğu web sitesi reklamlarıyla ilgili bir olay tespit etti. Çok sayıda çevrimiçi reklamda toplu olarak asılı atlar gösterildi. Reklamların içeriği çoğunlukla aynı şehirde arkadaş edinme gibi ayartma bilgileriydi. Erken uyarı bir Truva atı saldırısıydı. Tüm Truva atı saldırısının kaynağının izini sürdük ve bu Truva atının ana işlevinin tarayıcının ana sayfasını kilitlemek ve uzaktan kumanda arka kapısına sahip olmak olduğunu gördük.Yazar, tipik bir yasadışı davranış olan Truva atı aracılığıyla büyük kazançlar elde etmeye çalışıyor.

Truva Atı, güvenlik açıkları üzerinden çalışır, hizmetleri ve sürücüleri yükler, tarayıcı ana sayfasını sürücü aracılığıyla kilitler ve hizmet kendi kendine başlatmayı gerçekleştirir ve kendini sistem sürecine enjekte eder. Yapılandırma ve eklentileri indirmek için CC'ye bağlanın. Eklentilerden biri, trafikten para kazanmayı gerçekleştirmek için Taobao'nun promosyon kimliğini ele geçirir. Sessiz kurulum gibi daha yasadışı davranışlar uygulayan başka eklentilerin olduğu göz ardı edilmemiştir.

Analiz sürecinde, güvenlik açıklarının yayılması için kullanılmasının Truva Atı'nın promosyon yöntemlerinden yalnızca biri olduğunu, ancak yalnızca bu terfi yöntemi olduğunu gördük. 13 Temmuz'da bir günde 360 Güvenlik Görevlileri 30.000'den fazla saldırıyı engelledi. Bu nedenle, bu Truva atının, Truva atı yazarının istikrarlı kârlarını sürdürmesini ve gelişimini sürdürmesini desteklemek için büyük bir kurulum tabanına ve günlük etkinliğe sahip olması gerektiğine inanmak için nedenlerimiz var.

Truva Atı Truva Atı saldırısı, esas olarak, son yıllarda etkin olan Truva Atı Truva atı saldırı kitlerinin bir kombinasyonu olan Kaixin istismar kitini kullanır.Aynı zamanda, Çin'de Truva atı saldırıları sağlayan halka açık tek hizmettir. At saldırı paketi, atı asmak için birden çok Java, Flash ve IE güvenlik açığı kullanacaktır.Bu saldırıda kullanılan daha yeni güvenlik açıkları, çoğunlukla Edge tarayıcısı için CVE-2016-7200 / CVE-2016-7201 ve Flash için olan güvenlik açıklarıdır. CVE-2016-4117 güvenlik açığı, IE tarayıcı için CVE-2016-0189 güvenlik açığı.

Bilgisayar korsanları, kullanıcıları tıklamaya teşvik etmek için bazı web sitelerinin reklam alanlarına boşluklar içeren web sayfaları yerleştirir.

Önceki analizden sonra yazarın bu projeye çok fazla zaman ve enerji yatırdığını, uygulama katmanını, sürücü ve yönetim platformunu bağımsız olarak gerçekleştirdiğini, kod miktarının nispeten büyük olduğunu, tam zamanlı geliştirme olması gerektiğini ve kendi promosyon kanallarına sahip olduğunu görebiliyoruz. Ücretsiz ana sayfa kilidi başlığı altında arka kapıdan farkına varmanın hilekâr bir eylemidir.

Yazar, bir açılır pencere olmadan, son kullanıcının deneyimini etkilemeyeceğini ve keşfedilmeyeceğini ve organizatörlerle "bir kazan-kazan durumu" sağlayıp bir servet kazanabileceğini düşünüyor. Skynet, ihmalini sızdırmadan giderir Kötü niyetli davranış olduğu sürece, her zaman bir keşif günü olacaktır.

Tam raporu indirme

[360 günlük kovalayan ekibin yetkili raporu] Büyük ölçekli, at sorunlu çete "kurt yakalama" saldırı analizi ve izlenebilirlik raporu

Orijinal makale, yazarlar: 360 Security, http: //www.mottoin.com/article/reverse/104639.html

-

- Intel, 14nm üretim kapasitesini artırmak için 1 milyar dolar daha yatırım yaptı, ancak önümüzdeki yılın ikinci çeyreğine kadar yürürlüğe girmeyecek.

-

- En gerçekçi ve dokunaklı film "The Best of Us", lise zamanını anımsatmak için sayısız netizeni çekiyor

-

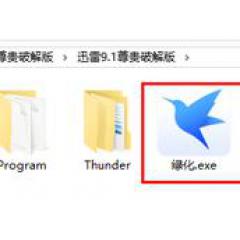

- Uzaktan kumanda Truva Atı, tanrıları çalma rolünü oynar: sahte kırma araçlarının arkasındaki aksaklıkları ortaya çıkarır.

-

- Qingmang CEO'su Wang Junyu: Yüksek kaliteli içerik temeldir, küçük programlar ise en iyi kariyeridir

-

- Sadece onu kaçırdığım için pişman olabilirim! NMD R1 PK "Japonya" Çin bölgesi sürüm bilgileri ilk elden