Kulak misafiri! Mobil uygulama, yetkilendirme olmadan çağrıları izleyebilir ve başarı oranı% 90'a kadar çıkmaktadır.

Kişisel bilgi güvenliği açısından çok dikkatli olamazsınız.

Yazar | I / O

Editör | Jia Wei

Akıllı telefonunuzun ne kadar güvenilmez olduğunu asla hayal edemezsiniz.

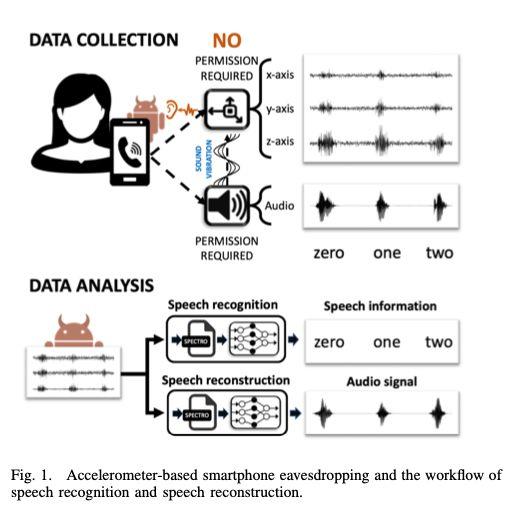

Bilginiz olmadan ve herhangi bir sistem yetkisi olmadan, arama sesiniz, göze çarpmayan bir bileşen - bir hızlanma sensörü aracılığıyla, gizli güdülere sahip bir saldırgan tarafından izlenebilir ve hoparlör kullanılır. Yayılan ses sinyali titreştirir.

Daha da korkutucu olan, saldırganın başarı oranının teorik olarak% 90 kadar yüksek olabilmesidir.

1. İvme ölçer bilgilerinizi nasıl satar?

Yakın zamanda, uluslararası bilgi güvenliği endüstrisinin en önemli konferanslarından biri olan "Ağ ve Dağıtılmış Sistem Güvenliği Konferansı (NDSS 2020)" nda, Zhejiang Üniversitesi Siber Uzay Güvenliği Okulu'ndan Profesör Ren Kui, Kanada McGill Üniversitesi ve Toronto Üniversitesi'nden akademisyenler ekibinden bir makale yayınlandı. Gösteren en son araştırma sonuçları:

Akıllı Telefon Uygulaması, kullanıcının bilgisi olmadan ve sistem yetkisi olmadan telefonun hoparlöründen çıkan sesin titreşim sinyalini toplamak için telefonun yerleşik hızlanma sensörünü kullanabilir, böylece kullanıcının sesine kulak misafiri olma işlemini gerçekleştirebilir.

Şaşırtıcı bir şekilde, bu gizli dinleme yöntemi mevcut yasal gereklilikleri ihlal etmiyor.

İvme sensörü, mevcut akıllı telefonlarda ivmeyi ölçebilen yaygın bir sensördür.Genellikle kütleler, amortisörler, elastik elemanlar, hassas elemanlar ve ayar devrelerinden oluşur. İvme sırasında, Eylemsizlik kuvveti ölçümünde ivme değeri Newton'un ikinci yasası kullanılarak elde edilir ve döndürdüğü veri değeri mevcut cep telefonunun x, y ve z yönündeki ivme değeridir.

Günlük cep telefonu uygulamalarında, hızlanma sensörü genellikle kullanıcı tarafından hızı ölçmek ve adım sayısını kaydetmek için kullanılır, bu nedenle genel olarak aramalar, metin mesajları ve adres defterleri gibi hassas bilgilerle ilişkili gibi görünmektedir.Bu nedenle, Uygulamanın bir akıllı telefon almak için kullanıcı yetkisi almasına gerek yoktur. Hızlanma bilgileri.

Bu suçlular için bir fırsat bırakır.

Araştırma ekibi, hareket sensörü ve hoparlörün cep telefonunun birleşik ana kartında yapılandırıldığı için birbirlerine çok yakın olduklarını buldu. Bu nedenle, akıllı telefon nereye ve nasıl yerleştirilirse yerleştirilsin (örneğin, masaya veya yandan), hoparlörden gelen ses sinyalinin jiroskoplar ve ivmeölçerler gibi hareket sensörleri üzerinde her zaman önemli bir etkisi olacaktır.

Spesifik olarak, bu ses sinyalinin neden olduğu titreşim, hızlanma sensörü tarafından alınacak ve okumalar üretecektir - titreşim tarafından üretilen bu tür okumalar, saldırgan tarafından derin öğrenme algoritmaları aracılığıyla analiz edilebilir ve anahtar bilgiler yorumlanabilir. , Hoparlörün çaldığı ses sinyaline bile geri yüklenebilir.

Makalede, bu saldırı yöntemi AccelEve (ivmeölçer gizli dinleme) olarak adlandırılmıştır - bu, derin öğrenme hızlandırma sensörü sinyallerine dayalı yeni bir "yan kanal" akıllı telefon dinleme saldırısı türüdür.

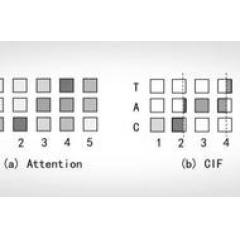

Derin öğrenme algoritmaları sayesinde araştırma ekibi iki ana türden gizli dinleme saldırısı gerçekleştirdi: konuşma tanıma ve konuşma onarımı.

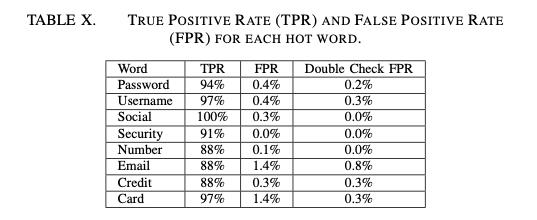

Bunlar arasında, konuşma tanımada, araştırmacılar "sıcak kelime arama" adı verilen bir tanıma modeli kullandı - dört gönüllünün (iki erkek ve iki kadın) 200 kısa cümle (her cümle bir ila üç bilgi içerir) Şifreler, kullanıcı adları, sosyal bilgiler, güvenlik bilgileri, numaralar, e-posta adresleri, kart numaraları vb. Gibi hassas kelimeler test edilmiş ve bu modelin tanınma oranının% 90 gibi yüksek olduğu görülmüştür.

Gürültülü bir ortamda bile tanıma oranı% 80'e ulaşabilir.

Buna ek olarak, araştırma ekibi konuşma restorasyonunu gerçekleştirmek için "yeniden yapılandırılmış bir model" de kullandı - deneysel sonuçlar, gönüllülerin yeniden yapılandırılmış konuşmayı (bilgiye duyarlı sözcükler içeren) dinlediklerinde, içerdiği hassasiyeti ayırt edebildiklerini gösterdi. bilgi.

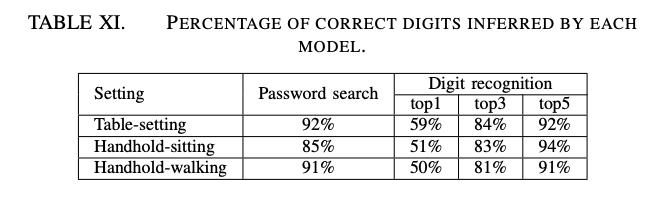

Araştırmacı, gerçek senaryodaki etkiyi test etmek için makalede, gerçek bir senaryoda bir bilgi saldırısı deneyi de gerçekleştirmiştir. Bu deneyde, saldıran kişi arayarak bir şifre istedi ve deneyin amacı, saldırganın oturumdaki şifreyi bulmak ve tanımlamak için kullandığı telefonun ivmeölçerini kullanmaktı - sonuçlar 240 oturum testinde bunu gösterdi , Parolanın başarıyla bulunduğu ve tanımlanma sayısı% 85'i aşıyor.

Belirli teknik nimetler altında kişisel bilgileri çalmak için ivmeölçer kullanmanın çok kolay olduğu görülebilmektedir.

Tabii ki, teknolojinin derin öğrenme algoritmalarını kullandığını düşünürsek, daha fazla veri elde edildiğinde daha yüksek bir doğruluk oranı elde etmek doğaldır; ama aslında suçlular için% 80'den fazla bir doğruluk oranı Bu yeterli.

Southern Metropolis Daily'den bir muhabirle yaptığı röportajda Profesör Ren Kui şunları söyledi:

Bir suçlunun bakış açısından hedefi insan sesini% 100 geri getirmek değil, içindeki hassas bilgiler saldırgan tarafından çıkarılabildiği sürece potansiyel faydalar üretmeye yeter, değil mi? Bir saldırganın kullanıcıları izlemesinin herhangi bir maliyeti olmadığı söylenebilir.

2. İvme ölçere ek olarak, telefondaki jiroskopa da dikkat edin

İvmeölçerlerin suçlular tarafından kullanılabilecek tek cep telefonu sensörü olmadığı unutulmamalıdır - aslında jiroskoplar da yaygara yapmak için kullanılabilir.

Nisan 2017'de, Birleşik Krallık'taki Newcastle Üniversitesi'nden bir araştırma ekibi, akıllı telefonlardaki çok sayıda sensörün kişisel özel bilgileri sızdırabileceğini ve hatta jiroskopun eğim açısı bilgileriyle 4 basamaklı bir PIN kodunun tanımlanabileceğini belirtti. 5 denemeden sonra Çatlama oranı% 100 kadar yüksektir.

Jiroskop, ivmeölçerden (G-sensörü) farklı olan açısal hız sensörü olarak da adlandırılır.Ölçülen fiziksel miktarı, sapma ve eğim sırasında açısal dönme hızıdır. İvmeölçer, tam 3B hareketi ölçemez veya yeniden yapılandıramaz, yalnızca eksenel yöndeki doğrusal hareketi algılayabilir; ancak jiroskop, döndürme ve sapma hareketinin iyi bir ölçümünü yapabilir, böylece kullanıcı doğru bir şekilde analiz edilebilir ve değerlendirilebilir. Gerçek eylem.

Cep telefonunda jiroskop, sapma, eğme, vb.'nin açısal hızını ölçerek baş kahramanın görüş alanını ve yönünü elle kontrol edebilir ve ayrıca cep telefonu kamerasında titremeyi önleyebilir ve atalet navigasyonu için GPS'e yardımcı olabilir - özü fiziği kullanmaktır. Öğrenilen Coriolis kuvveti, içeride küçük bir kapasite değişikliği oluşturur ve ardından açısal hızı hesaplamak için kapasitansı ölçer.

İngiliz ekibinin yaptığı araştırmada kullanıcı ekrana bastığında oluşan cep telefonunun eğimine ilişkin veriler kullanılıyor. 123456789 numarasının konumu sabit olduğu için 4 haneli PIN kodu buradan türetilebilir - tabi ki web sitesine yerleştirilmesi öncelikli. Kötü amaçlı kod girin ve kullanıcı gerçekten bilgi alma yetkisine sahip olduktan sonra, sensör verilerini almak için bilmeden çalışabilir.

Parolayı kırmak için verilerin deşifre edilmesi sürecinde ilk denemenin doğruluğunun% 74 olduğunu ve beş denemeden sonra parolanın% 100 kırılabildiğini belirtmekte fayda var.Bu yöntemin temel zorluğu kullanıcının mevcut hareket modelini doğru olarak bilmektir. Ve veri toplama.

Ancak jiroskop bilgilerinin elde edilmesinin o kadar kolay olmadığı unutulmamalıdır Burada bahsedilen% 74 tanınma oranı, yüzlerce crackleme programı eğitimine dayanmaktadır.

Tabii ki, cep telefonu ivmeölçerler aracılığıyla ses dinleme üzerine yapılan araştırmanın da bir dereceye kadar araştırmada önerilen derin öğrenme modeline dayanması gerekiyor.Bu başlı başına yüksek bir teknik eşik meselesi - sonuçta suçlular gerçek sahnelerde. Çin'de bu tür telefon dinlemelerini uygulamak da son derece zordur.

Bununla birlikte, akıllı telefon güvenliği üzerine yapılan birçok araştırma, akıllı telefonların kişisel bilgi güvenliğini korumadaki savunmasızlığını hala tam olarak göstermektedir; kişisel mahremiyetle ilgisiz görünen sensör düzeyinde bile, kolayca gözden kaçan birçok güvenlik açığı vardır.

Profesör Ren Kui'nin dediği gibi, bu yeni saldırı yolunun ve teknolojinin keşfi, daha fazla insanın mobil sensörlerin güvenliğine dikkat etmesini, hem yazılım hem de donanımdaki cep telefonu güvenlik açıklarını araştırıp araştırmasını ve bilgi sızıntısının neden olduğu ulusal güvenliği ve sosyal ekonomiyi azaltabilir. kayıp.

Sonuçta, kişisel bilgi güvenliği söz konusu olduğunda çok dikkatli olamazsınız.

-

- Today's Paper | Hastalık durumu tahmini; ağ budama teknolojisi; haber raporları için manşet yapmak vb.

-

- Doğrudan olay yeri Yurtiçi ve yurtdışındaki giriş ve çıkış havalimanlarında vücut sıcaklığı ölçümü, uçaktaki herkes maske takıyor

-

- Yasadışı sokak satıcıları, şehir yönetimi yetkilisinin tepkisiyle yerde ayaklar altına alındı: bu gerçekten de aşırı

-

- Li Daxiao: Çok naziksiniz! A-hisseleri iyi bir başlangıç yaptı, boşluk bıraktı ve daha yüksek açıldı ve piyasa değeri yarım günde 860 milyar arttı, 3.300'den fazla hisse senedi yükseldi

-

- Ningxia Duowei Pharmaceutical da dahil olmak üzere beş şirket, "düşük kaliteli ilaçları alıp satmaktan" cezalandırıldı